__ __ __ ___ __ _______ ________ __ __ _______

| | | || || \ | || \ | || | | | / |

| | | || || \ | || __ || __ || | | || __|

| |/\| || || \| || | | || | | || |/\| | \_ |_

| || || |\ || |__| || |__| || | __\ \

| /\ || || | \ || || || /\ || |

|__/ \__||__||__| \___||_______/ |________||__/ \__||_______/

systeme d'exploitation windows

windows.txt 13/04/2023

ultimecool.com

Sommaire

CHAPITRE 1 - Optimisation Windows

1.1. Applications sur XP

1.2. Systeme de fichier

1.3. Fermeture

1.4. Memoire

1.5. Reseau

1.6. Services

1.7. Encodage de DVD en DivX

1.8. Upgrade matériel

CHAPITRE 2 - Windows 7

2.1. Créer ou restaurer une image système de windows 7

2.2. Cacher et masquer un utilisateur au démarrage de Windows 7, 10

2.3. Prolonger la durée de vie de Windows 7

2.4. Créer un programme d'installation

CHAPITRE 3 - Windows 10

3.1. Dépannage, Installation et Licence

3.2. Compte Administrateur et variables d'environnement

3.3. Activer le partage de fichiers

3.4. Désactiver la collecte des données

3.5. Désactiver les services inutiles dans Windows 10

3.6. Désactiver la mémoire compressé

3.7. Optimiser son disque SSD sous Windows 10

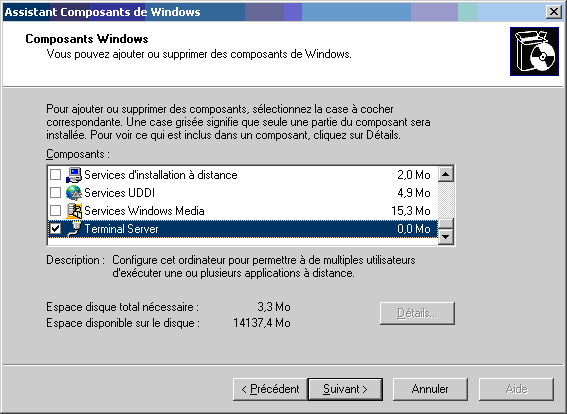

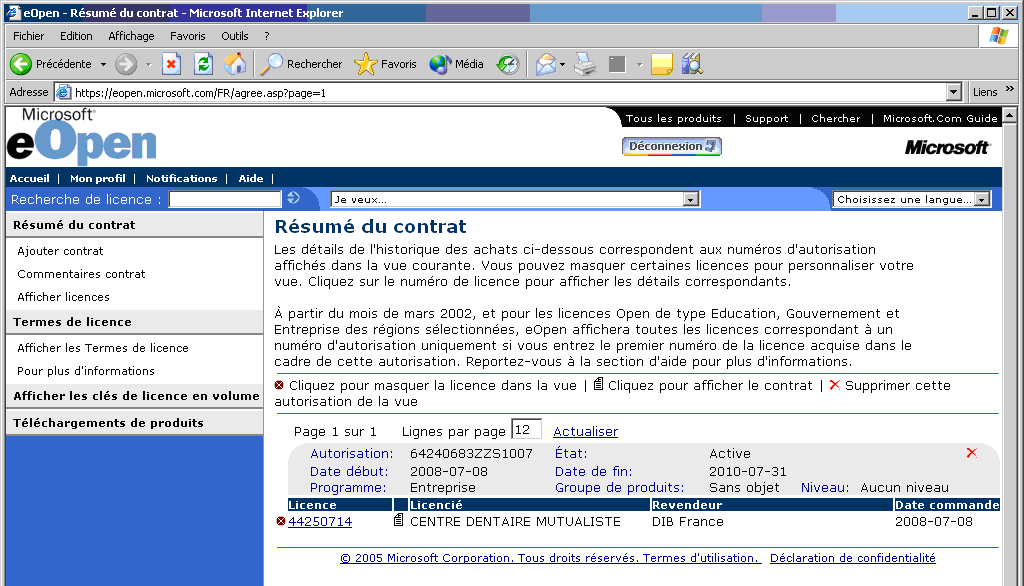

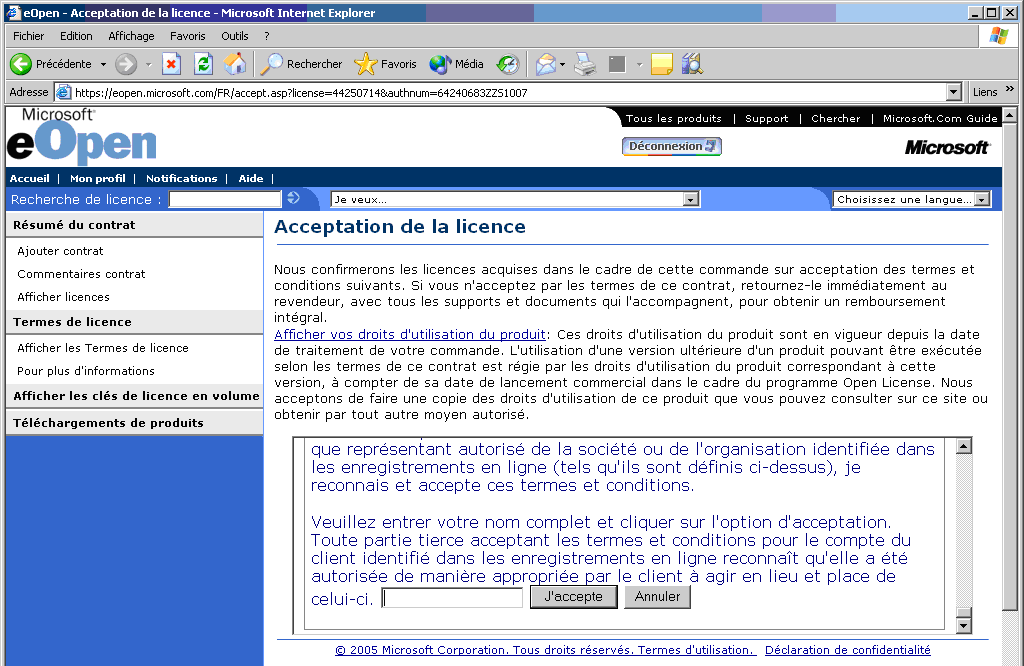

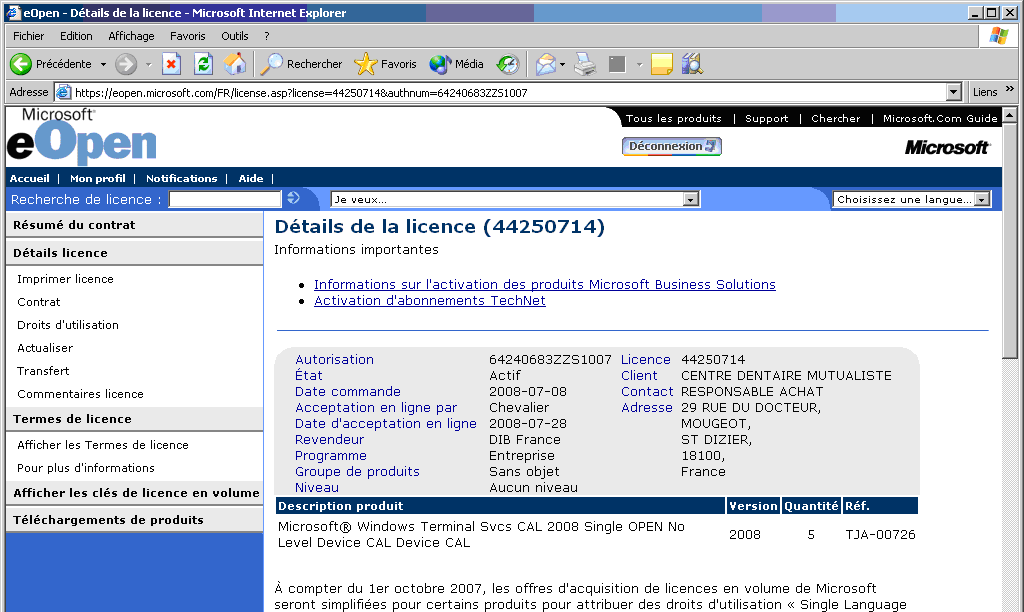

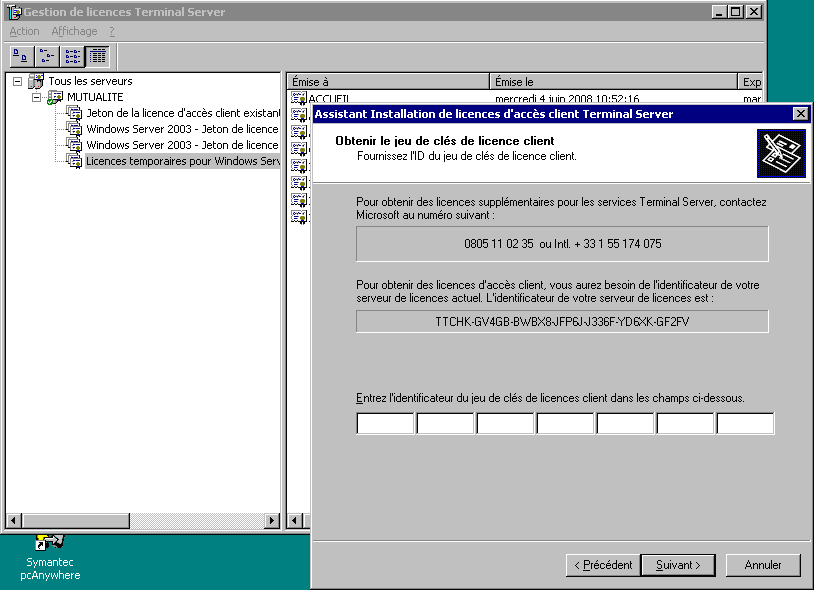

CHAPITRE 4 - Terminal Server

4.1. Présentation

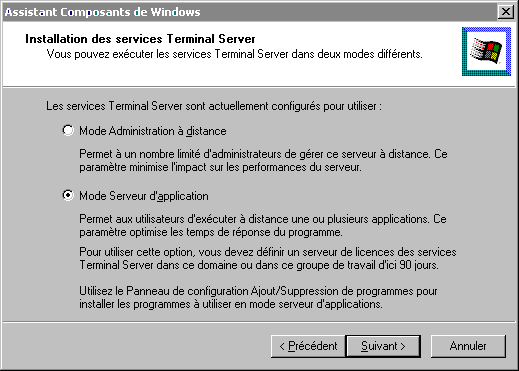

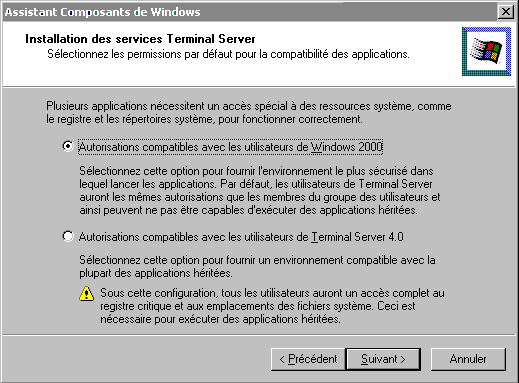

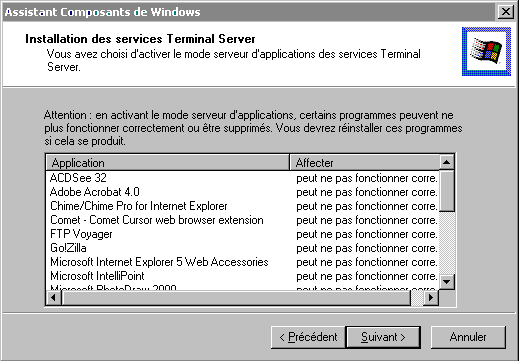

4.2. Installation et configuration du service terminal serveur

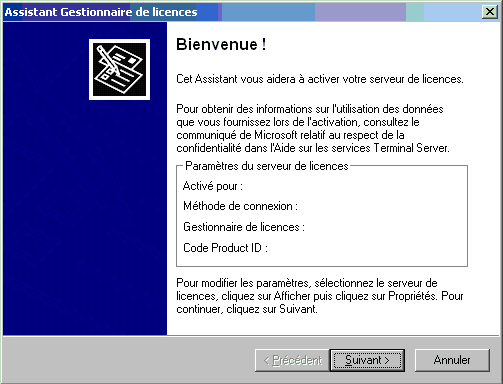

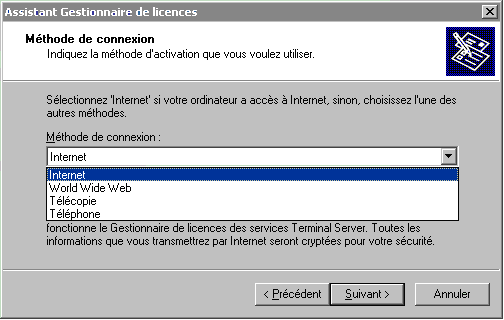

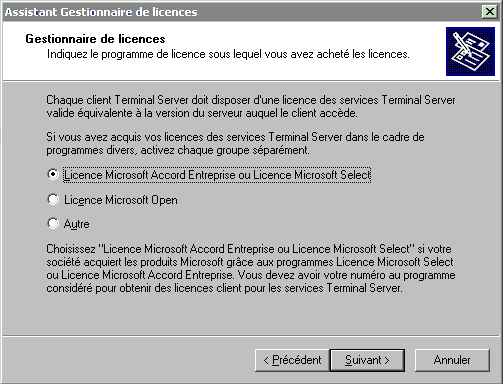

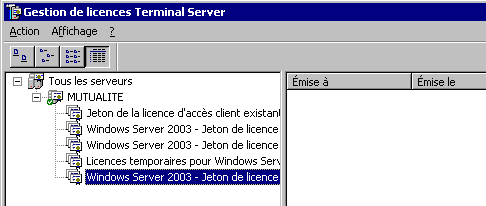

4.3. Serveur de licences

4.4. Configuration

4.5. Enregistrement

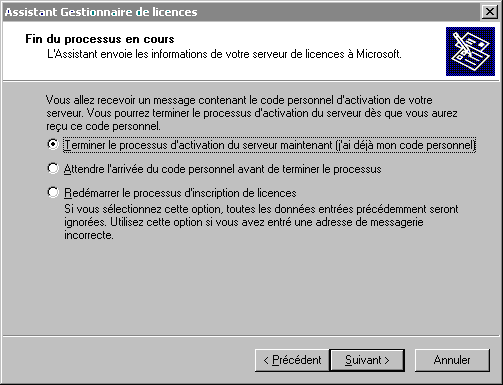

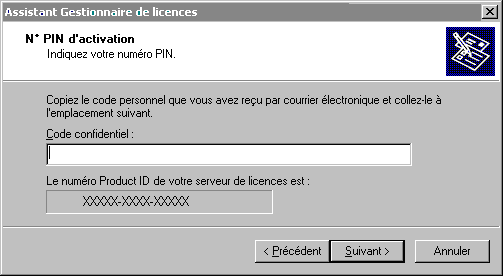

4.6. Activation

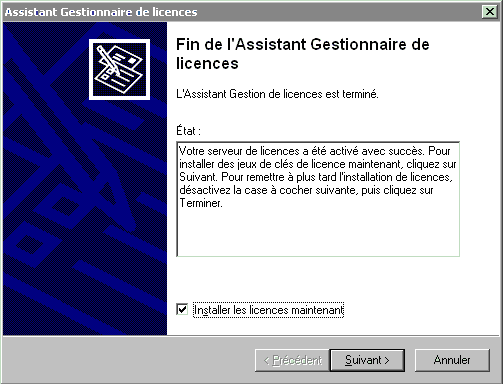

4.7. Configuration des connexions clients

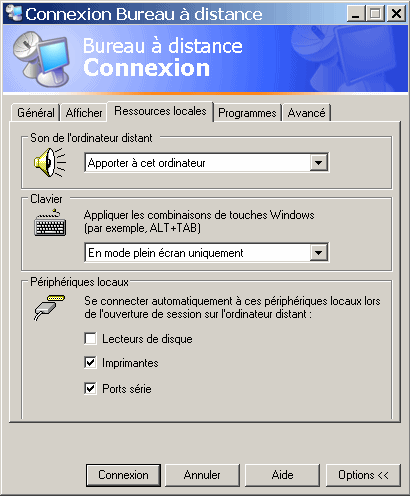

4.8. Configuration des postes clients

CHAPITRE 5 - Les bases des reseaux

5.1. Le câble à paires torsadées

CHAPITRE 6 - Routeurs

6.1. Réseau local

6.2. Routeurs ADSL

6.3. Optimisation

6.4. Pare feux

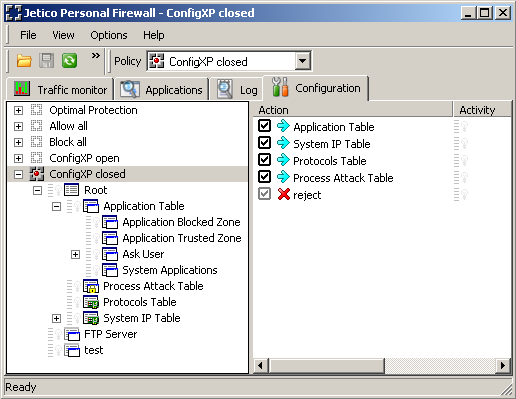

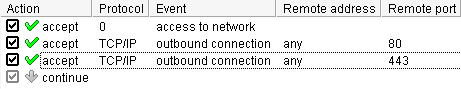

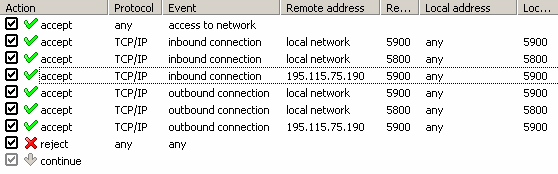

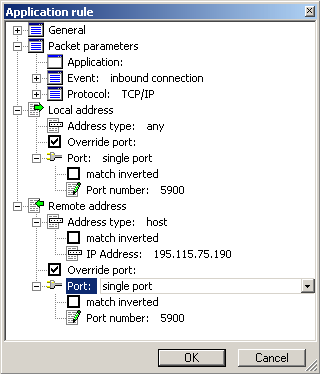

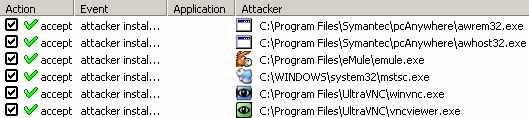

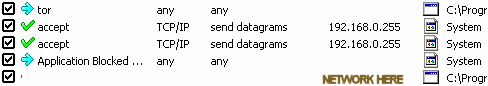

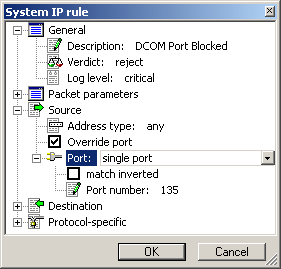

6.5. Jetico

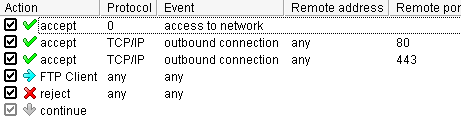

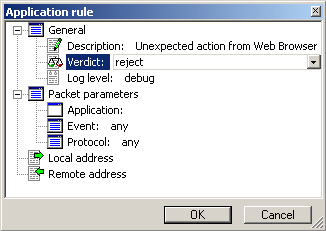

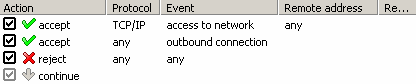

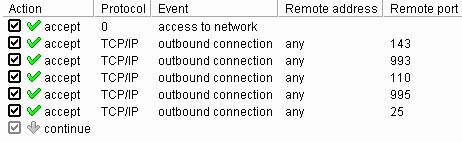

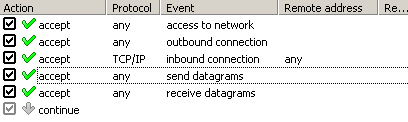

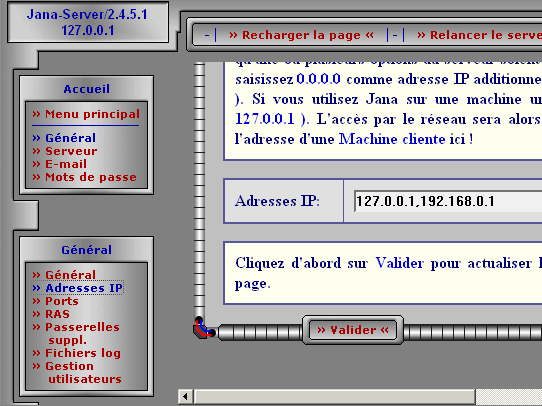

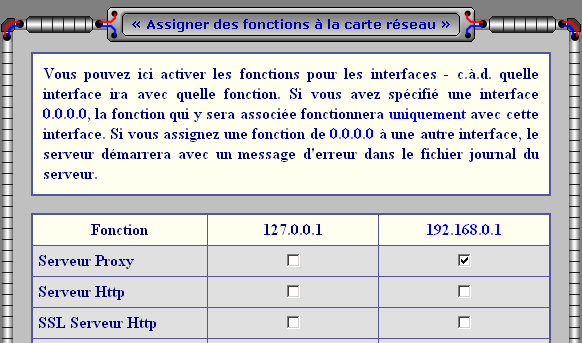

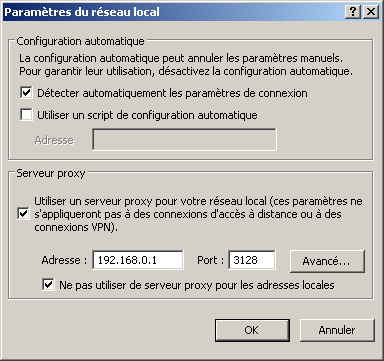

6.6. Jana2

CHAPITRE 1 - Optimisation Windows

1.1. Applications sur XP

Ouvrez le panneau de configuration, puis système, puis sur l'onglet "rapport d'erreur", désactiver le rapport d'erreur, totalement inutile, et cocher mais me prévenir en cas d'erreur critique. De même Dr Watson peut carrément planter le système suite au plantage d'une application. Je conseille de le désactiver;

Cliquez sur "Démarrer", "Exécuter..." puis tapez "regedit" et cliquez sur "OK". Rendez-vous alors à la clé suivante : [HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\AeDebug] Supprimer la clé AeDebug.

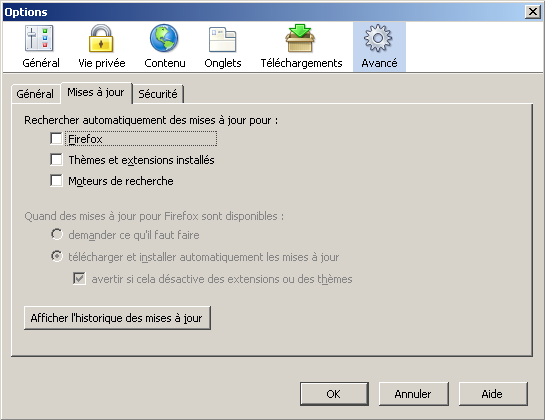

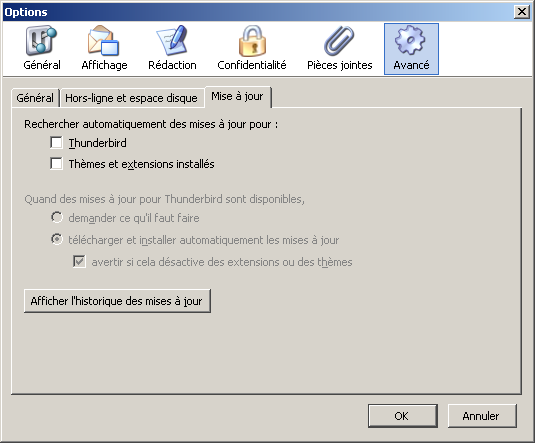

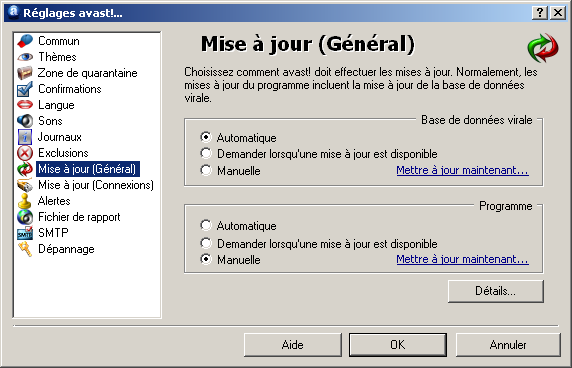

Je vous conseille aussi de désactiver la mise à jour automatique. Pour ce faire, ouvrez le panneau de configuration, puis système, puis sur l'onglet "mise à jour automatique". Là, cliquez sur "désactiver la mise à jour automatique,...".

Mais ce n'est pas tout. Pour stopper complètement cette fonction, allez dans : panneau de configuration, outils d'administration, services. Vous pouvez donc commencer par cliquer sur le service "Mises à jour automatiques" puis faire un clic droit, puis propriétés et dans type de démarrage, cliquer sur "désactivé".

Dans l'onglet Matériel, Windows Update, vous pouvez désactiver la recherche de pilotes sur Windows Update. Qui selon moi ne fonctionne pas du tout.

Pour corriger le problème de suppression et modification des vidéos, dont la ressource est utilisé par Windows pour afficher les infos, il faut supprimer la valeur InProcServer32 de [HKEY_LOCAL_MACHINE/SOFTWARE/Classes/CLSID/ {87D62D94-71B3-4b9a-9489-5FE6850DC73E}]

Mais ce n'est pas tout. De nombreux services par forcément nécessaire sont chargés au démarrage. Voici une liste de service éventuellement désactivable:

Les services sont accessibles par le menu Démarrer -> Panneau de configuration, "Outils d'administration" et "Services". Sélectionner le service, faire un clic droit dessus, puis propriétés, dans la case "type de démarrage", sélectionnez "démarrage manuel". Cette liste n'est pas exhaustive; à vous d'adapter ceci en fonction de votre ordinateur et de son utilisation :

- Accès à distance au Registre

- Affichage des messages

- Aide et support

- Configuration automatique sans fil

- Horloge Windows

- Numéro de série du média portable

- Planificateur de tâches

- Service de découvertes SSDP Thèmes

Par défaut, Windows XP est livré avec la messagerie MSN Messenger. pour le desactiver: RunDll32 advpack.dll,LaunchINFSection %windir%/INF/msmsgs.inf,BLC.Remove

pour le desinstaller: C:/Windows/Inf/sysoc.inf supprimez le mot hide de la ligne msmsgs=msgrocm.dll,OcEntry,msmsgs.inf,hide,7. allez dans Ajout/Suppression de programmes ...

gpedit.msc permet à l'administrateur de modifier nombre de paramètres.

Vous avez pu constater une très forte lenteur d'Internet Explorer 8. Tout d'abord, repartir de zéro en réinitialisant IE8 :

Cliquez sur le bouton «Outils» situé en haut à droite, puis «Options Internet» Cliquez sur l'onglet de droite «Avancé» Cliquez sur le bouton situé en bas «Réinitialiser...» Cochez la case «Supprimer les paramètres personnels» puis sur le bouton « Réinitialiser » Fermez la fenêtre qui s'est affichée Redémarrez Internet Explorer 8

Puis re-paramétrons IE8

Lorsque vous ouvrez Internet Explorer 8, celui-ci vous propose de le paramétrer selon vos attentes. Nous vous exposons ici un paramétrage simple que vous pourrez toutefois modifier ultérieurement. Celui-ci aura pour effet d'accélérer l'affichage d'IE8.

Cliquez sur « Suivant » Ne pas activer les sites suggérés > Suivant Sélectionnez les paramètres personnalisés > Suivant Conserver le moteur de recherche par défaut actuel > Suivant (on repassera à Google ensuite) Non, je ne veux pas télécharger les mises à jour > Suivant Désactiver tous les accélérateurs inclus avec Internet Explorer > Suivant Activer le filtre SmartScreen > Suivant Choisir (ou pas) IE8 comme navigateur par défaut, et décocher l'importation si vous aviez des favoris différents de IE8 et Firefox Mise à jour d'affichage de compatibilité - cochez OUI > Terminer Cliquez sur «Outils» / «Barre d'outils» / Cochez «Barre de menus» Cliquez sur «Outils» / «Barre d'outils» / Cochez «Google Toolbar» / Activé.

Fermez IE8 puis redémarrez Au redémarrage, si vous souhaitez Google en page d'accueil, Bouton « Outils », tapez http://www.google.fr dans le champ du haut et cliquez sur OK

Ceci ne fera pas d'Internet Explorer 8 une fusée (il reste beaucoup plus lent que Firefox), mais améliore les choses.

1.2. Systeme de fichier

Désactivation du compteur de performance des disques durs Ce compteur, très peu utilisé est activé par défaut sous Windows 2000 et XP, a pour fâcheuse caractéristique d'augmenter les taux de transfert des disques durs Demarrer Executer cmd Diskperf -N

Accélérez l'accès aux fichiers sur une partition NTFS Sur une partition NTFS les temps d'accès aux répertoires ainsi qu'aux fichiers peuvent être légèrement plus long. Plus vous aurez de répertoires ou fichiers et plus ces temps d'accès seront notables. Ceci est dû à la mise à jour d'un paramètre propre à NTFS qui est la date et l'heure du Dernier Accès à un répertoire ou un fichier. Si cette information ne vous est d'aucune utilité alors il serait judicieux de désactiver cette fonctionnalité.

Cliquez sur "Démarrer", "Exécuter..." puis tapez "regedit" et cliquez sur "OK". Rendez-vous alors à la clé suivante : HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\FileSystem Ajoutez une nouvelle valeur de type DWORD nommée NtfsDisableLastAccessUpdate puis mettez "1" dans le champs Données de la Valeur

Panneau de Configuration Performances/Options/Compression automatique des dossiers.

Décochez la case : compression automatique. regsvr32 /u zipfldr.dll pour supprimer l'exploration de fichiers zip

Ne pas toujours pouvoir supprimer certains fichier (.avi en général) avec: "ce fichier est en cours d'utilisation par une autre application ..."

le problème viens des tentatives de windows d'ouvrir les fichier avi pour mettre les infos.

Cliquez sur "démarrer" -> "executer" -> et taper : "Regedit", trouver la clef :

[HKEY_CLASSES_ROOT\SystemFileAssociations.avi\shellex\PropertyHandler\

et supprimez la clef par défaut "DEFAULT" Voila ! ...

Explorer.exe n'utilise plus que 0-1% des ressources !

ou executer le .reg suivant

Windows Registry Editor Version 5.00

[-HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID\{87D62D94-71B3-4b9a-9489-5FE6850DC73E}]

[-HKEY_CLASSES_ROOT\CLSID\{87D62D94-71B3-4b9a-9489-5FE6850DC73E}\InProcServer32]

[-HKEY_CLASSES_ROOT\SystemFileAssociations\.avi\shellex\PropertyHandler]

[-HKEY_LOCAL_MACHINE\SOFTWARE\Classes\SystemFileAssociations\.avi\shellex\PropertyHandler]

1.3. Fermeture

Si Windows est long à se fermer ou à redémarrer. Vous pouvez modifier une valeur dans la base de registre; la valeur represente des ms:

[HKEY_LOCAL_MACHINE/System/CurrentControlSet/Control]

"WaitToKillServiceTimeOut"=2000

[HKEY_CURRENT_USER/Control Panel/Desktop]

"AutoEndTasks"=1

Il est possible que la clé Control apparaisse 2 fois, modifiez alors les 2

1.4. Memoire

system.ini:

[vcache]

Chunksize=512

Minfilecache= *

Maxfilecache=*

- = 25 % de la mémoire vive installée. Par exemple pour 64 Megas de ram faites cette opération : 64 x 1024 / 4 = 16384

Pour optimiser la mémoire, éditez la base de registres puis allez sur la clé : HKEY_LOCAL_MACHINE\ System\CurrentControlSet\Control\Session Manager\Memory Management

Créez la valeur Dword (si elle n'existe pas), puis nommez-la "IoPageLockLimit" Mettez une des valeurs suivante en Hexadécimale suivant la quantité de mémoire :

- 4000 pour 128 Mo

- 10000 pour 256 Mo

- 20000 pour 512 Mo

1.5. Reseau

Démarrer / Exécuter / gpedit.msc Cliquez alors sur Modèles d'administration\Réseau\Planificateur de paquets QoS. Double cliquez sur Limiter la bande passante réservable. Si l'option "Désactivé" ou "Non configuré" est sélectionnée, la valeur par défaut (20%) est utilisée. Cliquez sur l'option Activé puis saisir 0 dans "Limite de bande passante".

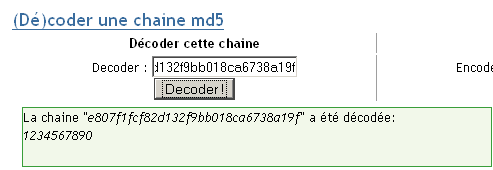

Editez le fichier "hosts" (C:\Windows\System32\drivers\etc\hosts mais pas que : voir l'emplacement pour les autres versions et systemes d'expoitation) avec les droits administrateurs (clic droit sur Bloc note, ouvrir avec les droits admin, puis ouvrez le fichier hosts) et rajoutez les lignes suivantes afin de rediriger de nombreux espions et pubs vers nul part (127.0.0.1). Ainsi lorsque le navigateur charge une page il verifie dans la table du fichier hosts si il y a une adresse prefere. Si la page appelle www.google-analytics.com il pointera des lors sur 127.0.0.1 au lieu de www-google-analytics.l.google.com qui se chargerai de recuperer tout un tas d'info sur votre ordinoteur et votre connexion.

Vous serez ainsi ravi de voir des bandeaux de pubs remplaces par des de jolies erreurs puisque les fichiers (images, scripts, etc) ne peuvent etre charges : vous economisez de la bande passante et surtout etes moins trace par tous les espions et compagnies publicitaires.

Entres autres avantages : Grace a cette mise a jour du fichier hosts vous ferez sauter les pubs avant les videos sur canal-plus.fr, rendez de nombreux scripts Google aveugle, de nombreuses agences de pub sont aussi dans ma liste...

Inconvenient ?

Parfois il vous faudra recharger une page en cliquant sur le bouton rafraichir

de votre navigateur, rien de mal. Attention a bien fermer votre navigateur lors

de la modification du fichier host http://maregeneration.com/docs/hosts.txt

http://www.1000questions.net/fr/etoil-fr.html

Si votre fichier hosts est lourd (plusieurs centaines de domaines interdits), il faut vérifier l'état du service "Windows Client DNS". Lorsque votre navigateur contacte un site par son nom de domaine, il faut convertir ce nom en adresse IP du serveur qui l'héberge. C'est le travail des serveurs DNS. Le client DNS de Windows gère un cache de DNS déjà résolus, pour gagner du temps, mais s'il est trop gros, c'est l'effet inverse qui se produit.

http://www.libellules.ch/tuto_pc_rame.php

Il est aussi parfois judicieux de couper le javascript, voir le chargement des images pour certaines pages

1.6. Services

Description et paramétrage des services sous Windows XP (peut également s'appliquer dans certains cas pour Windows 9x et Windows 2000).

Trois options sont alors disponibles pour le type de démarrage d'un service :

Automatique: Le service en question sera automatiquement exécuté au démarrage de Windows. Ceci augmente le temps de chargement de Windows mais attention, certains services sont nécessaires à la bonne exécution de Windows XP comme l'Appel de procédure Distante (RPC). Des services seront également exécutés par le fait de dépendances (voir dernier onglet), certains services ayant besoin d'autres services pour fonctionner. Sur le service choisissez l'onglet "Dépendances".

Manuel: cette option permet au service en question de s'exécuter sur requête de l'utilisateur. Il n'est donc pas chargé en mémoire au démarrage du PC mais peut l'être à tout moment si vous en avez le besoin. Cette option sera parfaite pour sauvegarder des ressources systèmes et réduire le temps de boot sans désactiver complètement ces services au cas ou vous en auriez besoin ultérieurement, comme par exemple le Spouleur d'impression.

Désactivé: quand cette option est sélectionnée, le service en question n'est pas chargé par Windows et ne pourra l'être même s'il est requis par l'utilisateur. Cette option est idéale pour des questions de sécurité en empêchant complètement l'exécution d'un service donné.

Description des services et Recommandations :

Accès à distance au Registre : Permet aux utilisateurs à distance de modifier les paramètres du Registre. Pour des questions de sécurité, il vaut mieux mettre ce service sur désactivé.

Acquisition d'image Windows (WIA) : Fournit des services d'acquisition d'images pour scanneurs et appareils photo. Ce service peut être mis sur manuel compte tenu que les applications et hardware installés sur votre PC suffisent à assurer leur propre fonctionnalité.

Affichage des messages : Envoie et reçoit les messages des services d'alertes entre les clients et les serveurs. Ce service n'est pas lié à Windows Messenger. Laissez cette fonction sur manuel si vous n'êtes pas connecté à un réseau, sinon vous pouvez la laisser sur automatique.

Aide et support : Permet à l'application Aide et support de fonctionner sur cet ordinateur. Ce service peut être mis sur manuel sans provoquer de problèmes systèmes.

Appel de procédure distante (RPC) : Fournit le mappeur du point de sortie et divers services RPC. Ce service doit être laissé sur automatique compte tenu que beaucoup de services dépendent de lui pour leurs exécutions.

Applications Système COM+ : Gère la configuration et le suivi des composants de base COM+ (Component Object Model). Vous devez laisser ce service sur automatique pour assurer un fonctionnement optimal de votre PC.

Assistance TCP/IP NetBIOS : Permet la prise en charge pour NetBIOS sur un service TCP/IP (NetBT) et la résolution des noms NetBIOS. Laissez sur manuel, voir désactivé pour plus de sécurité, si vous n'utilisez pas Netbios. Si vous êtes connecté à un réseau ou à Internet et que vous utilisez Netbios, laissez ce service sur automatique. Vous pouvez également le configurer directement dans Windows.

Cliquez sur "Démarrer", "Panneau de configuration", "Connexions réseau et internet" et/ou "Connexions réseau".

Sélectionnez votre connexion, cliquez droit dessus et sélectionnez "Propriétés". Sélectionnez l'onglet "Réseaux".

Sélectionnez le "Protocole Internet TCP/IP", puis faîtes "Propriétés" et cliquez sur le bouton "Avancées". Sélectionnez enfin l'onglet "WINS".

Désélectionnez "Activer la recherche LMHOSTS" et activez "Désactiver NetBIOS avec TCP/IP".

Audio Windows : Gère les périphériques audio pour les programmes basés sur Windows. Si vous avez une carte son installée, mettez ce service sur automatique sinon vous ne pourrez obtenir de son. Si vous souhaitez désactiver le son sur un PC, mettez

ce service sur manuel ou désactivé (idéal en entreprise !).

Carte à puce : Gère l'accès aux cartes à puce lues par cet ordinateur. Si vous avez besoin du support des cartes à puces sur votre PC, mettez ce service sur automatique, sinon laissez le sur manuel.

Client de suivi de lien distribué : Maintient les liens entre les fichiers NTFS au sein d'un ordinateur ou de plusieurs ordinateurs dans un domaine de réseau. Laissez ce service sur manuel si vous n'êtes pas connecté à un réseau, sinon laissez le sur automatique.

Client DHCP : Gère la configuration réseau en inscrivant et en mettant à jour les adresses IP et les noms DNS. Laissez sur manuel si vous n'êtes pas connecté à un réseau DHCP. Si vous êtes connecté à un réseau ou à Internet laissez le plutôt sur automatique. Si vous avez des problèmes de connexion à des sites après avoir mis ce service sur manuel suivez les étapes suivantes :

Cliquez sur "Démarrer", "Panneau de configuration", "Connexions réseau et internet" et "Connexions réseau".

Sélectionnez votre connexion, cliquez droit dessus et sélectionnez "Propriétés". Sélectionnez l'onglet "Réseaux".

Sélectionnez le "Protocole Internet TCP/IP", puis faîtes "Propriétés" et cliquez sur le bouton "Avancées". Sélectionnez enfin l'onglet "DNS".

Déselectionnez "Append parent suffixes of the primary DNS suffix" et "Register this connections addresses in DNS".

Cliquez sur "OK". Vous devrez vous reconnecter pour que les changements soient effectués.

Client DNS : Résout et met en cache les noms DNS pour cet ordinateur. Vous pouvez laisser ce service sur manuel si vous n'êtes pas connecté à un serveur DNS, si vous êtes connecté à Internet laissez le sur automatique. D'après notre expérience, il vaut mieux laisser ce service sur automatique quelque soit votre configuration réseau.

Compatibilité avec le Changement rapide d'utilisateur : Fournit un système de gestion à des applications qui nécessitent de l'Assistance dans un environnement d'utilisateurs multiples. Ce service est une nouvelle fonctionnalité de Windows XP qui permet aux utilisateurs d'un même PC de basculer plus rapidement d'un compte à l'autre. Vous pouvez mettre ce service sur automatique si vous utilisez souvent cette fonction. Si vous êtes le seul utilisateur de votre PC vous pouvez le mettre sur manuel, mais avant vous devez aussi le désactiver directement sous XP. Faîtes "Démarrer", "Panneau de configuration" puis "Comptes d'utilisateurs". Sélectionnez l'option "Modifiez la manière dont les utilisateurs ouvrent et ferment une session". Désélectionnez alors l'option "Utiliser la Bascule rapide utilisateur". Cliquez sur "OK". Vous devrez vous reconnecter pour que les changements soient effectués

Connexions réseau : Prend en charge les objets dans le dossier Connexions réseau et accès à distance, dans lequel vous pouvez afficher à la fois les connexions du réseau local et les connexions à distance. Si vous avez un PC connecté à Internet, laissez ce service sur automatique. Ceux qui n'utilisent pas d'accès Internet peuvent mettre ce service sur manuel.

Connexion secondaire : Permet le démarrage des processus sous d'autres informations d'identification. Ce service est l'équivalent du service RunAs. Il permet d'exécuter des applications avec les privilèges d'un autre utilisateur en faisant un clic droit sur le raccourci de l'application.

Il ne vous reste plus qu'à entrer le nom et mot de passe du l'utilisateur désiré. Ceci peut être très utile dans de nombreux cas.

Cependant ce service conduit à un risque de sécurité accru sur des systèmes ou vous souhaitez être le seul à disposer des pleins pouvoirs. Mettre ce service sur manuel laisse ce défaut de sécurité actif, la seule solution étant de le mettre sur désactivé (recommandé).

DDE réseau : Fournit le transport en réseau et la sécurité pour l'échange dynamique de

données pour les programmes exécutés sur un même ordinateur ou des ordinateurs différents. Mettre sur automatique si vous utilisez des connexions réseau DDE (Dynamic Data Exchange). DDE est une fonction d'IPC (InterProcess Communication). Sinon, vous pouvez laisser ce service sur manuel (recommandé).

DSDM DDE réseau : Gère l'échange dynamique de données partagées de réseau. Mettre sur automatique si vous avez mis le service DDE réseau sur automatique. Sinon, laissez sur manuel (recommandé).

Détection matériel noyau : Le meilleur setting pour ce service est manuel. Si vous avez des problèmes pour connecter des périphériques externes, mettez ce service sur automatique.

Distributed Transaction Coordinator : Coordonne les transactions qui comportent plusieurs gestionnaires de ressources, tels que des bases de données, des files d'attente de messages net des systèmes de fichiers. Vous devez trouver initialement ce service sur manuel mais, compte tenu de nombreux problèmes, je vous conseille de le basculer en automatique. Si votre PC n'est pas en réseau local, vous pouvez le laisser sur manuel.

Explorateur d'ordinateur : Tient à jour une liste des ordinateurs présents sur le réseau et fournit cette liste aux ordinateurs désignés comme navigateurs. Laissez ce service sur manuel si vous n'êtes pas relié à un réseau sinon mettez le sur automatique.

Gestion d'applications : Fournit des services d'installation de logiciels tels que Attribuer, Publier et Supprimer. Vous pouvez sans hésiter mettre cette fonction sur manuel.

Gestionnaire de comptes de sécurité : Stocke les informations de sécurité pour les comptes d'utilisateurs locaux. Si vous avez modifié des paramètres de sécurité en utilisant l'utilitaire gpedit.msc, laissez ce service sur automatique. Sinon, vous pouvez le laisser sur manuel.

Gestionnaire de disque logique : Détecte et analyse de nouveaux lecteurs de disque durs et envoie les informations de volume de disque au service gestionnaire administratif de disque logique pour la configuration. Laissez ce service sur automatique pour éviter des problèmes systèmes.

Gestionnaire de connexions d'accès distant : Crée une connexion réseau. Si vous utilisez une connexion réseau (Internet, réseau local...), laissez ce service sur automatique (recommandé) sinon sur manuel.

Gestionnaire de connexion automatique d'accès distant : Crée une connexion vers un réseau distant à chaque fois qu'un programme référence un nom ou une adresse DNS ou NetBIOS distant. Si votre système utilise une connexion internet par modem (téléphone), laissez ce service sur automatique, sinon vous pouvez le laisser sur manuel.

Gestionnaire de session d'aide sur le Bureau à distance : Gère et contrôle l'assistance à distance. Avant de modifier ce service, cliquez sur "Démarrer", faîtes un clic droit sue l'icône "Panneau de configuration" et sélectionnez "Propriétés". Sélectionnez ensuite l'onglet "Utilisation à distance".

Pour des questions de sécurité, le mieux est de désactiver l'option d'"Assistance à distance". Si vous choisissez de l'activer, faîtes attention à qui vous demandez de l'assistance ! particulièrement si c'est on-line. L'option "Bureau à distance" pose moins de problèmes de sécurité et vous pouvez la laisser activée. Vous pouvez alors choisir les utilisateurs distants autorisés à accéder à votre PC. Si vous avez sélectionné une de ces options, le service se mettra sur automatique, sinon, vous pouvez le mettre sur manuel.

Gestionnaire de téléchargement : Gère les transferts de fichiers synchrones et asynchrones entre les clients et les serveurs sur le réseau. Laissez ce service sur manuel.

Horloge Windows : Conserve la synchronisation de la date et de l'heure sur tous les clients et serveurs sur le réseau. Par défaut Windows XP essaye de synchroniser son

horloge avec un serveur internet afin de maintenir l'horloge à l'heure. Laissez ce service sur automatique si vous souhaitez utiliser cette fonctionnalité. Sinon, mettez le sur manuel. Désactivez alors l'option "Synchroniser automatiquement avec un serveur de temps internet" en double cliquant sur l'heure située en bas à gauche sur votre bureau.

Hôte de périphérique universel Plug-and-Play : Offre la prise en charge des périphériques hôtes universels Plug-and-Play. Si vous avez mis le service "Service de découvertes SSDP" sur automatique, laissez alors ce service sur automatique. Idem si vous l'avez laissé sur manuel, mettez ce service sur manuel.

Journal des évènements : Active les messages d'événements émis par les programmes fonctionnant sous Windows et les composants devant être affichés dans l'observateur d'événements. Ce service ne peut être arrêté. Si vous ne le regardez jamais, vous pouvez le mettre sur manuel sinon laissez le sur automatique.

Journaux et alertes de performance : Collecte les données de performances des ordinateurs locaux ou distants basés sur des paramètres planifiés préconfigurés, puis écrit les données dans un journal ou déclenche une alerte. Vous pouvez configurer ce service sous Windows. Cliquez sur "Démarrer", "Panneau de configuration", "Outils d'administration" puis sur "Performances". Si vous ne souhaitez pas que Windows enregistre les différentes alertes de performance de votre système, mettez ce service sur manuel (recommandé).

MS Software Shadow Copy Provider: Gère les copies logicielles de clichés instantanés de volumes créés par le service de cliché instantané de volumes. Que vous souhaitez ou non utiliser l'utilitaire de sauvegarde (backup) de Windows, laissez ce service sur manuel.

Mises à jour automatiques : Active le téléchargement et l'installation de mises à jour Windows critiques. Si ce service est désactivé, le système d'exploitation peut toujours être mis à jour manuellement via le site Web Windows Update de Microsoft. Avant de décider quoi faire, cliquez sur "Démarrer", puis faites un clic droit sur l'icône "Poste de travail" et sélectionnez "Propriétés". Maintenant sélectionnez l'onglet "Mises à jour automatiques".

Si vous souhaitez que Windows XP s'occupe de tout à votre place, choisissez la première option...inconvénient, vous n'avez aucun contrôle sur les mises à jour installées. Si vous préférez être prévenu lors de l'installation de mises à jour, choisissez la seconde option, c'est celle que je vous recommande. Vous pouvez également désactiver complètement cette fonctionnalité pour plus de sécurité, la mise a jour pouvant toujours être effectuée de façon manuelle sur le site Windows Update.

NLA (Network Location Awareness) : Recueille et stocke les informations de configuration et d'emplacement réseau, et notifie les applications quand ces informations changent. Sur des systèmes connectés à un réseau, ou si vous avez précédemment sélectionné automatique pour le service "Pare-feu de connexion internet (ICF) / Partage de connexion internet (ICS)", ce service doit alors aussi être mis sur automatique. Sinon, vous pouvez le mettre sur manuel.

Notification d'événement système : Scrute les événements système tels que les ouvertures de session Windows et les événements concernant le réseau et l'alimentation. Avertit les abonnés du système d'événements COM+ de ces événements. Laissez cette fonction sur automatique pour éviter des problèmes systèmes.

Numéro de série du média portable : Lit le numéro de série du baladeur numérique connecté à votre ordinateur. Si vous ne possédez pas de média portable, ce service peut être mis sur manuel sans causer de problème, et ce même si vous connectez un média portable sur votre PC pour transférer des chansons MP3. Si vous constatez des problèmes de

reconnaissance du média, remettez ce service sur automatique.

NVIDIA Driver Helper Service : Ce service est ajouté durant l'installation des drivers Detonator NVIDIA. Vous pouvez sans hésiter le mettre sur manuel.

Onduleur : Gère un onduleur connecté à l'ordinateur. Mettez ce service sur manuel ou même désactivé si vous n'en possédez pas.

Ouverture de session réseau : Prend en charge l'authentification directe des événements d'ouverture de session du compte pour les ordinateurs dans un domaine. Vous pouvez mettre ce service sur manuel si vous n'êtes pas sur un réseau ou un domaine Windows 2000.

Pare-feu de connexion internet (ICF) / Partage de connexion internet (ICS) : Assure la traduction d'adresses de réseau, l'adressage, les services de résolution de noms et/ou les services de prévention d'intrusion pour un réseau de petite entreprise ou un réseau domestique. Permet d'assurer la traduction des adresses de réseau, l'adressage et les services de résolution de nom pour l'ensemble des ordinateurs de votre réseau local à travers une connexion à distance, assure également la protection de votre PC contre toute tentative d'intrusion extérieure. Si vous ne souhaitez ni partager votre connexion internet, ni utiliser le pare-feu intégré à Windows, vous pouvez mettre ce service sur manuel. Sinon, basculez le sur automatique.

Partage de Bureau à distance NetMeeting : Permet aux personnes autorisées d'accéder à votre Bureau Windows en utilisant NetMeeting. Laissez ce service sur manuel ou même désactivé, pour des raison de sécurité, si vous n'utilisez pas ce logiciel.

Planificateur de tâches : Permet à un utilisateur de configurer et de planifier des tâches automatisées sur cet ordinateur. Si vous n'utilisez pas le planificateur, vous pouvez mettre ce service sur manuel, sinon laissez le sur automatique (recommandé). En effet, ce service est également utilisé dans d'autres processus qui peuvent aider à l'augmentation des performances du PC (voir ici pour plus de détail).

Plug-and-Play : Permet à l'ordinateur de reconnaître et d'adapter les modifications matérielles avec peu ou pas du tout d'intervention de l'utilisateur. Arrêter ou désactiver ce service provoque une instabilité du système. Gestion de l'installation et de la configuration des périphériques Plug and Play. Laissez en automatique sous peine de graves problèmes.

Prise en charge des cartes à puces : Permet la prise en charge des lecteurs de cartes à puce non Plug-and-Play héritées utilisées par cet ordinateur. Similaire au service du même nom, mais dans ce cas pour des périphériques non compatibles Plug & Play. Laissez ce service sur automatique pour activer cette fonction, sinon sur manuel (recommandé).

QoS RSVP : Fournit la signalisation de réseau et la fonctionnalité d'installation du contrôle de trafic local pour les programmes reconnaissant QoS et les applets de contrôle. QoS RSVP (Quality of Service Resource ReServation Protocol) est utilisé pour réserver de la bande passante sur le réseau quand des processus QoS sont actifs. Laissez ce service sur automatique. La quantité de bande passante réservée par Windows est de 20% et il est hautement recommandé de la modifier ! Cliquez sur "Démarrer", "Exécuter" et tapez "gpedit. msc". Dans la colonne de gauche déroulez "Configuration ordinateur", "Modèles d'administration", "Réseau" et sélectionnez "Planificateur de paquets QoS".

Dans la colonne de droite double-cliquez sur "Limiter la bande passante réservable". Cliquez sur "Activé" et mettez la valeur souhaitée. Si vous ne possédez pas d'applications QoS vous pouvez mettre cette valeur à 0 pour vous réserver ainsi le maximum de la bande passante disponible.

Routage et accès distant : Offre aux entreprises des services de routage dans les environnements de réseau local ou étendu. Pour des questions de sécurité, laissez ce service sur

désactivé. Si vous souhaitez qu'une personne extérieure (par exemple lors d'assistance à distance) puisse accéder à votre PC, ou si vous utilisez le partage de connexion ICS, laissez ce service sur automatique.

Service COM de gravage de CD IMAPI : Gère le gravage des CD via l'interface série IMAPI (Image Mastering Applications Programming Interface). Si vous souhaitez graver des CD à partir de l'application inclu dans XP, laissez ce service sur automatique. Si vous ne possédez pas de graveur de CD ou si vous utilisez un logiciel de gravure "externe" comme Néro ou Easy CD, vous pouvez mettre ce service sur manuel sans affecter votre capacité de gravage.

Système d'événements de COM+ : Prend en charge le service de notification d'événements système (SENS, System Event Notification Service), qui fournit une distribution automatique d'événements aux composants COM (Component Object Model) abonnés. Gère la distribution automatique des événements des composants COM qui font l'objet d'un abonnement. Laissez cette fonction sur automatique.

Service de cryptographie : Fournit trois services de gestion : le service de base de données de catalogue, qui confirme la signature des fichiers Windows; le service de racine protégée, qui ajoute et supprime des certificats d'autorité de certification de racine approuvés et le service Clé, qui fournit une aide dans l'inscription de cet ordinateur pour les certificats. Confirmation de la signature des fichiers Windows, protection des fichiers systèmes de la racine, et gestion des certificats. Ce service doit être laissé sur automatique pour que votre PC présente une meilleure sécurité.

Service de transfert intelligent en arrière-plan : Utilise la bande passante réseau inactive pour transférer des données. Pour la majorité des utilisateurs, cette fonctionnalité est peu utilisée et il est recommandé de la laisser sur manuel. Ceux qui utilisent des réseaux très actifs en transfert de données et qui peuvent bénéficier de cette fonctionnalité doivent la laisser sur automatique.

Service d'indexation : Construit un index des contenus et des propriétés des fichiers sur les ordinateurs locaux et distants ; fournit un accès rapide aux fichiers par le biais d'un langage d'interrogation flexible. Je vous recommande de mettre ce service sur manuel ou même désactivé. Ce service est paramétrable sous Windows. Cliquez sur "Démarrer", "Panneau de configuration", "Outils d'administration" puis sur "Gestion de l'ordinateur". Dans la colonne de gauche, ouvrez "Services et Applications", "Service d'indexation" puis "System".

Dans les trois sous-menus vous pouvez ajuster les options de ce service comme définir les répertoires que vous souhaitez ou non cataloguer.

Service d'administration du Gestionnaire de disque logique : Configure les lecteurs de disque durs et les volumes. Le service ne s'exécute que pour les processus de configurations puis s'arrête. Laissez ce service sur manuel.

Serveur : Prend en charge le partage de fichiers, d'impression et des canaux nommés via le réseau pour cet ordinateur. Laissez sur automatique.

Service de rapport d'erreurs : Active le rapport d'erreurs pour les services et les applications s'exécutant sur des environnements non standard. Ce service peut être laissé sur manuel sans problème. Si vous n'êtes pas connecté à Internet, ou si vous êtes paranoïaque (!), vous pouvez même laisser ce service sur désactivé pour plus de sécurité.

Vous pouvez paramétrer ce service directement sous Windows. Faites un clic droit sur l'icone "Poste de travail", sélectionnez "Propriétés" puis rendez-vous sur l'onglet "Avancé". Cliquez sur "Rapport d'erreurs" puis cochez "Désactiver le rapport d'erreurs".

Services IPSEC : Gère la stratégie de sécurité IP et démarre les pilotes de gestion de sécurité

IP et ISAKMP/Oakley (IKE). Si vous êtes connecté à un réseau IPSec mettez ce service sur automatique, sinon mettez le sur manuel. De nombreux fournisseurs d'accès à Internet n'utilisent pas ce service, vous pouvez donc raisonnablement le mettre sur manuel.

Service de découvertes SSDP : Active la découverte de périphériques Plug and Play universels sur votre réseau domestique. Si votre PC est connecté à des périphériques UPnP, laissez ce service sur automatique, sinon laissez le sur manuel. Suite à des problèmes de sécurité critiques, Microsoft recommande fortement d'installer le patch suivant.

Service de restauration système : Effectue des opérations de restauration du système. Cliquez sur "Démarrer", et faîtes un clic-droit sur l'icone "Panneau de configuration" puis allez sur l'onglet "Restauration du système".

Vous pouvez sélectionner le disque dur sur lequel vous souhaitez effectuer vos sauvegardes. Si vous ne souhaitez pas utiliser la fonction de Restauration de système automatique, déselectionnez cette option. Ceci améliorera fortement les performances de votre PC et vous économisera de la place sur votre disque dur. Dans ce cas, vous pouvez mettre ce service sur manuel, sinon sur automatique.

Services Terminal Server : Permet à plusieurs utilisateurs de se connecter en même temps à un ordinateur, tout en affichant les bureaux et les applications sur les ordinateurs distants. Contient les fonctions sous-jacentes de Bureau à distance (y compris le Bureau à distance pour les administrateurs), le Changement rapide d'utilisateur, l'Assistance à distance et le service Terminal Server. Si vous utilisez une de ces fonctions, laissez ce service sur manuel (recommandé) ou automatique. Dans le cas contraire, pour des questions de sécurité, laissez sur désactivé.

Spouleur d'impression : Charge des fichiers en mémoire pour une impression ultérieure. Laissez sur automatique sauf si vous ne possédez pas d'imprimante.

Station de travail : Crée et maintient des connexions de réseau client à des serveurs distants. Laissez sur automatique.

Téléphonie : Fournit la prise en charge des API de téléphonie (TAPI) pour les programmes contrôlant les périphériques de téléphonie, les connexions vocales basées sur le protocole IP, sur l'ordinateur local, via le réseau local, sur le serveur où ce service fonctionne également. Ce service doit être mis sur manuel (recommandé) ou automatique.

Telnet : Permet à un utilisateur distant de se connecter au système et d'exécuter des programmes, et prend en charge divers clients Telnet TCP/IP dont les ordinateurs sous UNIX et sous Windows. Si vous voulez permettre à des utilisateurs d'accéder à votre PC en utilisant les commandes Telnet, laissez ce service sur automatique. Pour des questions de sécurité, je vous recommande de laisser ce service sur désactivé.

Thèmes : Fournit un système de gestion de thème de l'expérience utilisateur. Si vous utilisez les thèmes, laissez ce service sur automatique. Pour augmenter les performances du système, vous pouvez mettre ce service sur manuel ou désactivé.

WebClient : Permet à un programme fonctionnant sous Windows de créer, modifier et accéder à des fichiers Internet. Pour de meilleures fonctionnalités, mettez ce service sur manuel, mais pour plus de sécurité mettez le sur désactivé (particulièrement sur des PC connectés à internet en permanence).

Windows Installer : Installe, répare et supprime des logiciels selon les instructions contenues dans les fichiers . MSI. Laissez ce service sur manuel. Ceci permettra d'installer/désinstaller/réparer les programmes listés dans "Ajout/Suppression de programmes" dans le panneau de configuration. Vous devez mettre ce service sur désactivé si vous souhaitez enlever cette possibilité aux utilisateurs.

Restaurez un Service :

Si vous avez besoin de modifier le type de démarrage d'un service mais que

vous ne pouvez exécuter l'utilitaire de Services, il est possible de le faire directement par la base de registre de Windows. Cliquez sur "Démarrer", "Exécuter" et tapez "regedit". Rendez vous alors à la clé suivante :

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services]

Déroulez la clé "Services" pour obtenir la liste de tous les services. Rendez vous au service que vous souhaitez modifier, cliquez dessus.

Dans la colonne de droite, double cliquez sur "Start" et modifiez la "Données de la valeur" comme suit :

2 = automatique 3 = manuel 4 = désactivé

Après avoir effectué votre modification, rebootez votre PC. Voilà, vous devriez maintenant avoir un PC plus rapide à démarrer, avec plus de mémoire vive disponible, une meilleure sécurité et des performances sensiblement améliorées !

1.7. Encodage de DVD en DivX

Nous allons expliquer une methode d' encodage pour creer un DivX à partir d' un DVD. Et ensuite décrire le fonctionnement du package Divmaker, qui exploite cette methode. Divmaker a été conçu avec un soucis de portabilite.

COMMENT RIPPER UN DVD COMPLET

Lisez le dvd avec un logiciel de lecture de DVD (ex: PowerDVD). Il est parfois impossible de copier les fichiers du dvd vers le disque dur, tant que le dvd n'a pas été lut par un logiciel. Repérez les . vob que vous desirez encoder. Sur les DVD cryptés, il existe déjà des packages qui marchent.

- neodivx qui contient des utilitaires intéressant. (createur de sous titres).

Il vous faudra les utilitaires suivants :

- m2apx3g.exe

- vstrip.exe

- DivX5 codecs a installer la derniere version est la 5.0.2

- nandub

- lame.exe

- azid.exe

- normalize

- mp3waver.exe

- DivXAuto40b

- DivXAuto5b

Copie du dvd sur le disque dur (facultatif).

Pour encoder plus rapidemment, il faut copier l'integralité du DVD qui se trouve dans (.\video_ts*.*) dans un repertoire de votre disque. vous pouvez compter un bon quart d'heure. Divmaker permet la copie a partir du reseau (si le DVD n'est pas sur votre machine).

Rappel: Sur les DVD cryptes, il est parfois impossible de copier les fichiers du dvd vers le disque dur, tant que le dvd n'a pas ete lut. Maintenant vous n'avez plus besoin de votre DVD.

Creer un fichier lst

Le fichier lst est un fichier contenant une liste de fichiers vobs:

D:\VTS_01_1.VOB D:\VTS_01_2.VOB D:\VTS_01_3.VOB D:\VTS_01_4.VOB

Sauvegarder ce fichier en .lst

LST(VOBs) -> AVI MPEG4

Installez les codecs DivX,lancez m2apx3g.exe sous DOS et tapez la ligne suivante pour previsualiser votre video.

start /w m2apx3g -b input.lst -q1 -r3 -f2 -a -3x x -3y y

-1 x Y -o6

- Pour lancer l'encodage

start /w m2apx3g -b input.lst -q0 -r1 -f2 -a -3x x -3y y

-1 x Y -o8 output.avi

- Detail des options:

quality: reference quality:

-q0 Hight quality -r0 (64-bit Floating Point iDCT)

-q1 Fast -r1 (32-bit MMX iDCT)

frame format: output:

-f0 (23.976 = 24,000/1001) -o6 (Screen via GDI - RGB24)

-f1 (29.970 = 30,000/1001) -o7 (AVI - RGB24 - 4:4:4)

-f2 (25.000 = 25/1) -o8 (AVI - YV12 - 4:2:0) for DIVX

-f3 (24.000 = 24/1) -o9 (AVI - YUY2 - 4:2:2)

-f4 (30.000 = 30/1)

-f5 (23.976 = 23,976/1000)

-f6 (29.970 = 29,970/1000)

-f7 (Custom = dwRate/dwScale)

Si la ligne de commande est trop longue pensez a l'introduire dans un fichier de commandes DOS ".BAT". Attension avec start; la version de windows 98 est limitee a 122 caracteres !!!!!!!!!!!

Comme framerate pour du PAL choisissez 25 (-f2), et pour du NTSC choisissez surtout 23.97 et non 29.97 (-f0) tout en rajoutant l'option -s4. Ensuite comme codecs prenez le DivX V5. Choisir le bitrate en fonction du temps du film, de la taille que prendras le film, et du frame rate.

Vous êtes parti pour plusieurs heures d'encodage.

exemples de modes video:

- 4/3 ratio

x=576 y=432 Y=432

x=512 y=384 Y=384

x=416 y=312 Y=312

x=320 y=240 Y=240

- 16/9 ratio (1.85:1)

x=640 y=352 Y=352

x=576 y=320 Y=320

x=480 y=260 Y=260

x=352 y=192 Y=192

- 16/9 ratio (2.35:1)

x=720 y=304 Y=400

x=640 y=272 Y=352

x=512 y=224 Y=288

x=416 y=176 Y=224

si un film est ce qu on appelle "slow motion"; c'est à dire qu'il n y a pas trop d'action, que la camera passe d'une prise à l'autre sans que l'image bouge trop, je conseil de prendre le codec Xvid. la qualité est bien meilleur que divx, mais à condition que l'image ne bouge pas trop. Si le film est rapide, avec des scènes d'action ie "fast motion" divx a un meilleur rapport qualite/taille. Xvid est aussi moins bon dans les différent degrés de noir, donc un film bien noir, je dirais fais le en divx.

VOB -> AC3

Pour voir a quoi correspondent les bandes son.

vstrip no_exist -iVTS_01_0.IFO

on obtient une chose comme: 0. English (AC3 6ch, 0xBD 0x80) [0,1] Seule les bandes AC3 peuvent etre extraite. Parfois une bande audio de DVD ne contient qu'un seul channel (1ch) dans ce cas faites le son en mono !

Pour extraire la video et la bande son 0x81 vers 0x80

vStrip @INPUT.LST -iD:\VTS_01_0.IFO -p0 -$1024 -!oout.vob 0xe0 0xbd

0x81 =0x80

Specifier le chemin complet du fichier ifo qui se trouve sur le DVD. Extraire la, ou les bandes son, du program chain P:

start /w vstrip INPUT.LST -pP -iD:\VTS_01_0.IFO -!doAUDIO.AC3 0xbd 0x81

Le format BivX Permet de faire deux bandes sons dans un meme AVI. Par exemple la bande anglaise et la bande americaine. NanDub permet ensuite de multiplexer les 2 bandes sons, avec la video. Et BSPlayer permet de lire les fichiers generrer. Il perlet de choisir la bande son desiree, le fichier de sous titres, de creer des playlist de medias, ainsi que le chargement d' un fichier de chapitrage (tout comme microDVD).

AC3 -> WAV mp3

azid permet de convertir un fichier .ac3 en fichier . wav . Il permet d'ajouter du gain au signal, ainsi que d'effectuer une normalisation.

azid --norm=1 AUDIO.AC3 AUDIO.WAV

normalize permet de reduire l'amplitude du niveau sonore; il augmente le volume des dialogues et réduit celui des effets sonores et des musiques.

normalize -m300 AUDIO.WAV

lame permet la conversion wav <-> mp3 , avec une exelente qualite. Il est possible de faire la convertion en multiplexant sous virtual dub, mais la qualité sera mediocre. en 96kbps, 48kHz et stereo, la qualite est tres bonne. En mono (-mm) il faut compter 56kbps, 48kHz, mono

lame -h --resample 48 -b96 -ms AUDIO.WAV AUDIO.MP3

mp3waver permet la conversion wav <-> mp3 en gardant le meme bitrate et la meme frequence. Effacer audio.wav, puis faites:

mp3waver AUDIO.MP3

Ainsi, vous obtenez le fichier audio.wav, directement multiplexable.

Multiplexage

Avec Virtual Dub

- Ouvrez virtual dub

- Importez l'avi

Dans Video choisissez Direct steam copy. Dans Video ->Frame rate selectionnez Change so video and audio duration match. Dans Audio choisissez Direct steam copy. Dans Audio allez dans WAV audio Importez le fichier WAV mp3 . dans interleaving : preload 10000 ms evry 250 frames pour 25 fps et la sauvegardez , il va vous multiplexer le tout niquel.

vous pouvez lancer virtual dub en ligne de commande:

start /w virtualdub /sMUX.VCF /r /x

Pour creer mux.vcf , au moment de sauvegarder faites add to job list. Puis editer le fichier VirtualDub.jobs que vous sauvegardez sous mux.vcf.

7) Couper un AVI

Avec Virtual Dub

- Ouvrez virtual dub

- Importez l'avi

Dans Audio choisissez Direct steam copy. Dans Video choisissez Direct steam copy. Dans Video->Select Range, choisissez la frame que vous voulez. ex un avi de 100 min fait 1200 M donc 150000 frame. (25fps) pour couper au niveau de 650 M: N=(650-1)*150000/1200. (-1 au cas ou) N vous donne la frame ou couper (Lenght). faire OK Refaites Video->Select Range pour voir la frame choisiot par virtualdub Sauvegardez le premier avi de 0 a N Refaites Video->Select Range Sauvegardez le deuxieme avi de N a 100000000000

decaler le son

Avec Virtual Dub

- Ouvrez virtual dub

- Importez l'avi

Recuperer le fichier wav du film: File -> Save Wav Dans Video choisissez Direct steam copy. Dans Video ->Frame rate deselectionnez Change so video and audio duration match. Dans Audio choisissez WAV Direct steam copy. Dans Audio allez dans WAV audio Importez le fichier WAV que vous avez recuperer . dans Audio -> interleaving : preload 10000 ms evry 250 frames pour 25 fps dans audio skew correction entrer les ms de decalage et sauvegardez (File -> Save as AVI).

Extraire les sous titres

Utiliser SubRip

lire l'AVI

Bsplayer. Il perlet de choisir la bande son desiree, le fichier de sous titres ainsi que de creer des playlist de medias.

MicroDVD: permet de simuler un DVD avec menus sous-titres, playlist, telecommande IR, et redimentionement de l'image.

Media Player Classic:

VLC permet de décaler le son avec des raccourci clavier

PACKAGE DIVMAKER PAR ALVARO

lancer divmaker.bat

Select DVD Path: Designe le chemin ou se trouvent les fichier vobs et ifo de votre DVD. Le repertoire doit deja exister.

Select DivX Path: Designe le chemin ou creer le fichier divx. Ce repertoire doit deja exister

Select ifo file: Choisir le fichier ".ifo" correspondant au film. Le nom du fichier commence comme les fichiers ".vob" du film. Le film correspond aux fichiers de 1G, ainsi que tous les autres fichier commencant de la meme maniere (ex: VTS_01).

ex de structure d'un DVD:

DVD Fichiers utiles marques par une *

|-AUDIO_TS

|-VIDEO_TS

| |-VIDEO_TS.BUP

| |-VIDEO_TS.IFO

| |-VIDEO_TS.VOB

| |-VTS_01_0.BUP 92 Ko

| |-VTS_01_0.IFO * 92 Ko

| |-VTS_01_0.VOB 113276 Ko

| |-VTS_01_1.VOB * 1048574 Ko

| |-VTS_01_2.VOB * 1048574 Ko

| |-VTS_01_3.VOB * 1048574 Ko

| |-VTS_01_4.VOB * 1048574 Ko

| |-VTS_01_5.VOB * 317218 Ko

Saisie des paramettres utilisateurs:

Normalement Divmaker detecte automatiquement tous les parametres. Une fois le fichier ini correct, il suffirait d'inserrer un DVD, et de faire Extract all. Mais le format 1:2.85 n'est pas detecter. Je vous conseille de faire un preview. Divmaker laisse tout de meme la possibilite de rentrer tous ces parametres manuellement, en cas de problemes de detection.

Select vobs: Les fichiers ".vob" corespondant au film sont automatiquement selectionnes. Cependant, il est possible de les rentres manuellement, en cas d'erreur.

Set BivX Mode: Selectionne le mode BivX. Un BivX est un DivX avec 2 bandes son avec 2 langues. Si vous mettez 'y' ou 'Y' vous devez reselectionner l'audio stream.

Select audio stream: Selectionne la bande audio a extraire. Seul le format AC3 peut etre extrait. Verifiez si l'addresse de la bande audio (0x80) correspond au numero a choisir (0). Si ce n'est pas le cas entrer plutot l'addresse.

ex: 0. Francais (AC3 2ch, 0xBD 0x81) [0] choisir: 1 (le 1 de 0x81)

Select media type: Selectionne la taille finale pour votre divx, pour le calcul de bitrate. Vous avez le choix entre differentes combinaisons de CD.

Select audio sampling: Selectionne la qualite audio. En 96kbs et 48kHz, on obtient une tres bonne qualite. A partir de 56kbps le son est deteriore. Au dessus de 96kbps on a une qualite exageree ( a utiliser uniquement pour les clips video ). Pour les DVD format TV ou les dessins animes vous pouvez prendre 56kbps et 44kHz en mono.

Select video resolution: Le programme detecte automatiquement si le format est 4/3 ou 16/9. Mais il ne fait pas la distinction entre 1.85:1 et 2.35:1. pour etre sur, mettez vous sur 1.85:1, et faite un preview video. Si 2 bandes noires apparaissent en haut et en bas de l'image, il vaut mieux choisir 2.35:1. Il est possible de rentrer ces parametres manuellement. Dans ce cas prenez des multiples de 8. Le crop (pour cropping) est la taille reelle de l'affichage. L'image agrandit en resolution, est coupee a la valeur du crop.

Calculate bitrate: Calcule le bitrate approprie aux diferent codecs pour respecter la taille du divx (dans Select media). Choisissez un codec (divx5 par default), puis rentrez le bitrate voulu.

See preview video:

- Extract video:

- Extract audio:

- Multiplex video and audio:

- Cut of AVI:

- Extract all:

- Adjust frame rate:

Avant de graver, verifier s'il n'y a pas de problemes de synchro son et image; si le song est en avance il faut augmenter le frame rate, si il est en retard, il faut le diminuer.

RE-ENCODER UNE VIDEO

Utilisez Quick Media Converter ou X-MediaRecode ou avidemux

1.8. Upgrade matériel

Pour tester votre navigateur :

http://www.journaldugamer.com/tests/test-flash-inazuma-eleven/

http://www.journaldugeek.com/tests/test-flash-nationite-os-43/

http://www.webkit.org/perf/sunspider-1.0.2/sunspider-1.0.2/driver.html

Pour vérifier la capacité maximale en mémoire

Ci dessouss un site qui recense la capacité maximale en mémoire pour une machine

https://www.mrmemory.co.uk/memory-ram-upgrades/acer/aspire-notebook/5750g-2638g75mnkk

Il est possible que certaines machines puissent dépasser la capacité indiqué par

le constructeur dans on peut repérer dans les benchmarks utilisateurs la plus

grosse configuration pour une machine

https://www.userbenchmark.com/System/Acer-Aspire-5750G/1105#Benchmarks

Pour tester votre mémoire

En cas de redemarrages intempestifs de votre système, il est fort à parier ce cela provienne d'une mémoire défectueuse. Vous pouvez teste la fiabilité de la mémoire en lancant "MemTest.exe" autant de fois que necessaire pour occuper tous l'espace de mémoire disponible. Ainsi il il facile d'isoler une ou plusieurs barettes déffectueuses, et procéder à leur remplacement.

CHAPITRE 2 - Windows 7

2.1. Créer ou restaurer une image système de windows 7

Aller dans le Panneau de configuration, sur le menu Sauvegarder et restaurer et cliquer à gauche sur le bouton "Créer une image système". Si le système est sur disque SSD dédié, il est possible de débrancher le disque de donnée, dans le cas ou certaines partitions sont considérés comme des partitions systèmes. Pour l'emplacement de destination, prévoir une clé usb, un autre disque ou une autre partition. Quand l'image système est terminé vous pouvez créer un CD (170 Mo) de récupération. Même avec un DVD de windows 7, si l'outil de récupération intégré est incompatible avec les dernières mises à jours, il ne sera pas possible de faire la restauration. Rebrancher le disque de donnée, et copier l'image système dessus.

Redemarrer l'ordinateur avec le CD de réparation de Windows 7, cliquer sur Réparer l'ordinateur. Vous trouverez l'option Récupération de l'image système, cliquez sur ce dernier pour lancer la restauration de l'image système. L'assistant de réimager l'ordinateur se lance alors et doit détecter votre image système. La date de celle-ci est indiquée, cliquez alors sur le bouton suivant. Laissez vous guider par l'assistant afin de lancer la restauration. A l'issu de la restauration, vous pouvez redémarrer votre ordinateur et Windows 7 doit alors se lancer.

Windows 7 est long à se fermer ou à redémarrer. Il suffit de modifier une valeur dans la base de registre; la valeur represente des ms:

[HKEY_LOCAL_MACHINE/System/CurrentControlSet/Control]

"WaitToKillServiceTimeOut"=2000

Et ajouter une clé

[HKEY_CURRENT_USER/Control Panel/Desktop]

"WaitToKillAppTimeout"="2000"

Si vous ne travaillez pas avec des infos confidentielles, ou que le disque est

crypté vous pouvez désactiver le nettoyage de ce fichier d'échange.

[HKEY_LOCAL_MACHINE/System/CurrentControlSet/Control/Session Manager/Memory Management]

"ClearPageFileAtShutdown"=0

2.2. Cacher et masquer un utilisateur au démarrage de Windows 7, 10

Voici comment rendre invisible un utilisateur Windows du démarrage de Windows ? En effet, il est possible de masquer et cacher un utilisateur de la liste de la page connexion de Windows. Ainsi, il ne sera pas possible de sélectionner cet utilisateur pour se connecter avec. Un changement de mode de connexion de Windows permet tout de même de pouvoir saisir son nom d'utilisateur et mot de passe manuellement. Pour cela modifier la base de registre de Windows.

Dans HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon Créer le dossier le dossier SpecialAccounts et UserList

HKLM\...\Winlogon\SpecialAccounts\UserList

Dans UserList, à droite faites un clic droit puis Nouveau > Valeur D-Word (32b). Nommez la valeur avec le nom d'utilisateur à masquer, et laissez la valeur à 0. Fermez la session, l'utilisateur Windows doit être masqué.

2.3. Prolonger la durée de vie de Windows 7

Pack SP 2 d'Assiste.com pour Windows 7 (32 et 64) : Microsoft n'a publié que le SP 1 de W7 et ne publiera plus de SP W7. Le SP2 regroupe tous les correctifs W7. La KB971033, applicable aux versions Pro et Ultimate, qui permet de contrôler et faire sauter l'activation des versions piratées de Windows n'est pas incluse dans le SP2. WinUpdate va la proposer (décochée). Il permet notamment d'activer les mies à jour de sécurité windows defender.

Contourner le blocage de Windows Update pour les nouveaux processeurs avec wufuc

par zeffy : https://archive.org/details/wufuc_v1.0.1.201-x64_202202

Installer un navigateur récent compatible avec Windows 7, par exemple r3dfox

Pour permettre à Outlook ou à Visual Studio de communiquer avec des serveurs en TLS 1.1 et TLS 1.2, vous devez procéder comme suit:

- Installez la mise à jour Windows KB3140245

- Lancer tls1_2.reg en conservant le protocole SSL pour la compatibilité avec d'ancien outils comme SQLServer 2012 par exemple.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 2.0\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\SSL 3.0\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.0\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001

Exécuter des programme devenu incompatible avec Windows 7 avec VxKex. VxKex est un ensemble dextensions dAPI qui vont permettre à votre Windows 7 de comprendre et dexécuter des programmes normalement réservés aux versions plus récentes de lOS de Microsoft. L'incompatibilité la plu fréquente étant l'erreur suivante lorsque l'on executer ces applications sur Windows 7 :

Le point d'entrée de procédure GetSystemTimePreciseAsFileTime est introuvable dans la bibliothèque de liens dynamique KERNEL32.dll

Installer VxKex sur https://github.com/i486/VxKex/releases/tag/Version1.1.2.1428

Puis sur l'application a rendre compatible faire un click droit propriétés, sur

l'onglet VxKex cocher la case "Enable VxKex for this program". Cela permet de

faire tourner les dernières versions de :

- Bespoke Synth

- Blender

- Blockbench

- Calibre

- Chromium (including Ungoogled Chromium)

- Citra

- Commander Wars

- Cygwin

- Dasel

- Discord Canary

- ElectronMail

- Firefox

- GIMP (2.99.18)

- GitHub Desktop

- HandBrake

- Kodi

- Life is Strange: True Colors 4.25

- MKVToolNix

- MongoDB

- MPC-Qt

- MPV

- MPV.NET

- Node

- Opera

- osu!lazer

- Python

- qBittorrent

- QMMP

- Qt Creator

- Rufus

- Steel Bank Common Lisp

- Spotify

- Steinberg SpectraLayers

- TeamTalk

- VSCode and VSCodium

- WinDbg (classic from Windows 11 SDK, and preview)

- Yuzu (gameplay was not tested)

- Zig

Pour certain d'entre eux il faudra récuper une version zip, sans l'installer qui bloque l'installation. Et les installer manuellement en enregistrant les clés de registre.

Certains programmes affichent un message d'avertissement d'incompatibilité, mais s'installent quand même. Certains fonctionnement parfaitement tanq que leur programme d'installation permet de les installer.

2.4. Créer un programme d'installation

Il est facile de créer un programme d'installation avec un outil ultra puissant, utilisant le language scripting pascal. InnoSetup, voir examples ci dessous :

Installeur d'une appli Air

[Setup]

AppId={{5A2F31F6-A223-4861-BBD2-E06DDDA5C621}

AppName=AirApp

AppVersion=2.0

;AppVerName=AirApp 2.0

AppPublisher=Ocuco

DefaultDirName={tmp}\AirApp

DisableDirPage=yes

DefaultGroupName=AirApp

DisableProgramGroupPage=yes

OutputBaseFilename=AirAppSetup

Compression=lzma

SolidCompression=yes

Uninstallable=no

[Languages]

Name: "french"; MessagesFile: "compiler:Languages\French.isl"

[Files]

Source: "AirApp.exe"; DestDir: "{app}"; Flags: ignoreversion

Source: "AdobeAIRInstaller.exe"; DestDir: "{app}"; Flags: ignoreversion

; NOTE: Don't use "Flags: ignoreversion" on any shared system files

[Code]

var

Page: TInputQueryWizardPage;

ServerAddress : String;

A: AnsiString;

U: String;

procedure InitializeWizard;

begin

{ Create the pages }

Page := CreateInputQueryPage(wpWelcome,

'Informations serveur', '',

'Merci de vérifier le nom du serveur, et cliquer sur suivant.');

{ Add items (False means it's not a password edit) }

Page.Add('Nom du serveur AirApp:', False);

Page.Values[0] := ExpandConstant('srvairapp');

ServerAddress := Page.Values[0];

end;

procedure CurStepChanged(CurStep: TSetupStep);

var

ServerAddress: string;

begin

if CurStep = ssPostInstall then

begin

{ This is the right time to read the value }

ServerAddress := Page.Values[0];

LoadStringFromFile(ExpandConstant('{win}\airapp.ini'), A);

U := A;

StringChange(U, 'srvairapp', ExpandConstant(ServerAddress));

A := U;

SaveStringToFile(ExpandConstant('{win}\airapp.ini'), A, False);

end;

end;

[Run]

Filename: "{app}\AdobeAIRInstaller.exe"; Description: "{cm:LaunchProgram,AdobeAIRInstaller}"; Flags: nowait postinstall skipifsilent

Filename: "{app}\airapp.exe"; Description: "{cm:LaunchProgram,AirApp}"; Flags: nowait postinstall skipifsilent

[ini]

Filename: "{win}\airapp.ini"; Section: "CONFIG"; Key: "URL"; String: "http://srvairapp/default.txt"

Installeur pour Node v22

[Setup]

ArchitecturesInstallIn64BitMode=x64

ChangesEnvironment=yes

AppId={{5A2F31F6-A223-4861-BBD2-E06DDDA5C621}

AppName=Node

AppVersion=22.14.0

;AppVerName=Botp 2.0

AppPublisher=NodeJs

DefaultDirName=C:\Node

DisableDirPage=yes

DefaultGroupName=Node

DisableProgramGroupPage=yes

OutputBaseFilename=Node22.14w7

Compression=lzma

SolidCompression=yes

Uninstallable=no

[Languages]

Name: "french"; MessagesFile: "compiler:Languages\French.isl"

[Files]

Source: "node-v22.14.0-win-x86\*"; DestDir: "{app}"; Check: not Is64BitInstallMode; Flags: solidbreak recursesubdirs createallsubdirs; Permissions: everyone-full

Source: "node-v22.14.0-win-x64\*"; DestDir: "{app}"; Check: Is64BitInstallMode; Flags: solidbreak recursesubdirs createallsubdirs; Permissions: everyone-full

; NOTE: Don't use "Flags: ignoreversion" on any shared system files

[Code]

var

DataDirPage: TInputDirWizardPage;

isAppendToPath : Boolean;

function GetDataDir( S: String): String;

begin

{ Return the selected DataDir }

Result := DataDirPage.Values[0];

end;

function StrSplit(Text: String; Separator: String): TArrayOfString;

var

i, p: Integer;

Dest: TArrayOfString;

begin

i := 0;

repeat

SetArrayLength(Dest, i+1);

p := Pos(Separator,Text);

if p > 0 then begin

Dest[i] := Copy(Text, 1, p-1);

Text := Copy(Text, p + Length(Separator), Length(Text));

i := i + 1;

end else begin

Dest[i] := Text;

Text := '';

end;

until Length(Text)=0;

Result := Dest;

end;

procedure RemoveFromPath(str : string; bSilent:Boolean);

var

V,Vsave: string;

i: Integer;

aSplit: TArrayOfString;

begin

if isAppendToPath then

exit;

RegQueryStringValue(HKLM, 'SYSTEM\CurrentControlSet\Control\Session Manager\Environment', 'Path', V);

//Str := sDir;

if Str = '' then

begin

aSplit := StrSplit(V, ';');

for i := 0 to Length(aSplit)-1 do

if pos('\Node', aSplit[i]) > 0 then

begin

Str := aSplit[i];

break;

end;

end;

if Str <> '' then

begin

Vsave := V;

StringChangeEx(V, Str, '', True);

if Length(Vsave) > Length(V) then

begin

StringChangeEx(V,';;',';', True);

RegWriteStringValue(HKLM, 'SYSTEM\CurrentControlSet\Control\Session Manager\Environment', 'Path', V);

if Not bSilent then

MsgBox('"'+Str+'" path environment removed.', mbInformation, MB_OK);

end;

end;

V := '';

RegWriteStringValue(HKLM, 'SYSTEM\CurrentControlSet\Control\Session Manager\Environment', 'NODE_PATH', V);

V := '0';

RegWriteStringValue(HKLM, 'SYSTEM\CurrentControlSet\Control\Session Manager\Environment', 'NODE_SKIP_PLATFORM_CHECK', V);

end;

procedure AppendToPath();

var

V: string;

Str: string;

begin

RegQueryStringValue(HKLM, 'SYSTEM\CurrentControlSet\Control\Session Manager\Environment', 'Path', V);

//Str := ExpandConstant('{app}');

Str := GetDataDir('');

if Str = '' then

exit;

RemoveFromPath('', true);

StringChangeEx(V, Str, '', True);

V := V + ';' + Str;

StringChangeEx(V,';;',';', True);

RegWriteStringValue(HKLM, 'SYSTEM\CurrentControlSet\Control\Session Manager\Environment', 'Path', V);

//V := ExpandConstant('{app}') + '\node_modules';

V := GetDataDir('') + '\node_modules';

RegWriteStringValue(HKLM, 'SYSTEM\CurrentControlSet\Control\Session Manager\Environment', 'NODE_PATH', V);

V := '1';

RegWriteStringValue(HKLM, 'SYSTEM\CurrentControlSet\Control\Session Manager\Environment', 'NODE_SKIP_PLATFORM_CHECK', V);

isAppendToPath := true;

//MsgBox(V, mbInformation, MB_OK);

end;

procedure DeinitializeSetup();

begin

RemoveFromPath(GetDataDir(''), false);

end;

procedure DeinitializeUninstall();

begin

RemoveFromPath(GetDataDir(''), false);

end;

procedure CreateTheWizardPages;

var

Lbl,Lbl2,Lbl3: TLabel;

Page: TWizardPage;

begin

Page := CreateCustomPage(wpWelcome, 'Windows 7', 'Installation instructions using VxKex');

Lbl := TLabel.Create(Page);

Lbl.Top := 0;

Lbl.Caption := 'Open destination folder';

Lbl.AutoSize := True;

Lbl.Parent := Page.Surface;

Lbl2 := TLabel.Create(Page);

Lbl2.Top := Lbl.Top+Lbl.Height+10;

Lbl2.AutoSize := True;

Lbl2.Parent := Page.Surface;

Lbl3 := TLabel.Create(Page);

Lbl3.Top := Lbl2.Top+Lbl2.Height+10;

Lbl3.Caption := 'Check Enable VxKex for this program';

Lbl3.AutoSize := True;

Lbl3.Parent := Page.Surface;

{ Create the data directory page }

DataDirPage := CreateInputDirPage( wpSelectComponents,

'Select Node Location', 'Where should the Node program be installed?',

'Setup will configure Node environment variables into the following folder (need reconnect).',

False, 'New Folder');

DataDirPage.Add( 'To continue, click Next. If you would like to select a different location, click Browse');

isAppendToPath := false;

end;

function NextButtonClick( CurPageID: Integer): Boolean;

begin

{ If we're leaving the wpSelectDir page we now have the value for the 'app' variable,

which we can use to create the default value for the DataDir variable if there is no

value already available from a previous install. }

if ( CurPageID = DataDirPage.ID) then

begin

AppendToPath();

end;

Result := True;

end;

procedure InitializeWizard();

begin

CreateTheWizardPages;

end;

[Run]

Filename: "{win}\explorer.exe"; Parameters: "{code:GetDataDir}"; Description: "{cm:LaunchProgram,explorer.exe {code:GetDataDir}}"; Flags: nowait postinstall skipifsilent

Installeur multi critaires

[Setup]

AppId={{26F127F6-4963-493B-B99B-356605FA33D4}

AppName=Appli

AppVersion=1.75.3

AppPublisher=Bibi

DefaultDirName={commonappdata}\Appli

DisableDirPage=yes

DefaultGroupName=Appli

DisableProgramGroupPage=yes

OutputBaseFilename=AppliSetup

Compression=lzma

SolidCompression=yes

Uninstallable=no

[Types]

Name: "full"; Description: "Installation complète"

Name: "compact"; Description: "Installation minimale"

Name: "custom"; Description: "Installation personalisé"; Flags: iscustom

[Components]

Name: "Appli"; Description: "Appli"; Types: full compact custom; Flags: fixed

Name: "cryptolib"; Description: "Cryptolib CPS"; Types: full compact custom

Name: "vdimaging"; Description: "VDImaging"; Types: full custom

[Dirs]

Name: "{commonappdata}\Appli"; Permissions: users-modify

[Languages]

Name: "french"; MessagesFile: "compiler:Languages\French.isl"

[Files]

Source: "Components\Appli\*"; DestDir: "{app}"; Components: Appli; Flags: ignoreversion recursesubdirs createallsubdirs; Permissions: everyone-full

Source: "Components\Setup_un_5.2.2.exe"; DestDir: "{%TEMP}\ClientSetup"; Components: cryptolib; Flags: ignoreversion

Source: "Components\Setup_deux_2.2.exe"; DestDir: "{%TEMP}\ClientSetup"; Components: vdimaging; Flags: ignoreversion

[Code]

var

UserPage: TInputQueryWizardPage;

test:string;

procedure CreateTheWizardPages;

var

Lbl,Lbl2,Lbl3: TLabel;

Page: TWizardPage;

begin

Page := CreateCustomPage(wpWelcome, 'Instruction d''installation', 'Certificats');

Lbl := TLabel.Create(Page);

Lbl.Top := 0;

Lbl.Caption := 'Procedure d'installation';

Lbl.AutoSize := True;

Lbl.Parent := Page.Surface;

Lbl2 := TLabel.Create(Page);

Lbl2.Top := Lbl.Top+Lbl.Height+10;

Lbl2.Caption := 'Procedure d'installation 2';

Lbl2.AutoSize := True;

Lbl2.Parent := Page.Surface;

end;

procedure InitializeWizard();

begin

UserPage := CreateInputQueryPage(wpWelcome,

'Personal Information', 'Who are you?',

'Veuillez renseigner le chemin de DataPyx');

UserPage.Add('DataPyx:', False);

UserPage.Add('Licence:', False);

test := '';

CreateTheWizardPages;

end;

function NextButtonClick(CurPageID: Integer): Boolean;

var

I: Integer;

begin

{ Validate certain pages before allowing the user to proceed }

if CurPageID = UserPage.ID then begin

if UserPage.Values[0] = '' then

begin

MsgBox('Merci de renseigner le datapyx.', mbError, MB_OK);

Result := False;

end else

begin

test := UserPage.Values[0];

Result := True;

end;

end else

Result := True;

end;

function GetDataUn(const Value: string): string;

begin

Result := UserPage.Values[0] + '\TEMP\#';

end;

function GetDataDeux(const Value: string): string;

begin

Result := UserPage.Values[0] + '\CACHE\#';

end;

[Run]

Filename: "{app}\Appli.exe"; Description: "{cm:LaunchProgram,Appli.exe}"; Flags: nowait postinstall skipifsilent

Filename: "{%TEMP}\ClientSetup\CryptolibCPS-5.2.2.exe"; Parameters: "/silent"; Description: "{cm:LaunchProgram,Setup_un_5.2.2.exe}"; Flags: nowait postinstall skipifsilent

[ini]

Filename: "{app}\Appli.ini"; Section: "Répertoires"; Key: "Fse"; String: "{code:GetDataUn}"

Filename: "{app}\Appli.ini"; Section: "Répertoires"; Key: "Lots"; String: "{code:GetDataDeux}"

CHAPITRE 3 - Windows 10

3.1. Dépannage, Installation et Licence

Mode sans Echec

Dès que votre PC est allumé maintenez la touche Majuscule enfoncée et appuyez de manière répétitive sur F8. Il faut parfois 10 tentatives pour voir afficher le menu de récupération (le créneaud étand plus que de 200 ms).

Si Windows peut encore démarrer: maintenez la touche MAJ enfoncée lorsque vous cliquez sur Redémarrer.

Sélectionnez Dépannage > Options avancées > Paramètres > Redémarrer. Sur lécran Paramètres Démarrage appuyer sur la touche F4, correspondant au mode sans echec. Le PC redémarrera alors en mode sans echec. Si vous utilisez BitLocker il faut le désactiver.

Pour activer le mode sans echec sur Windows Server 2012 passer cette commande: bcdedit /set {bootmgr} displaybootmenu yes Redémarrer le PC, et taper F8 pour afficher les options avancées.

Pour lancer une invite de commande sur un système planté

Démarrez votre PC sur un support dinstallation de Windows (clé USB ou DVD) Cliquez sur le bouton Installer maintenant. Plusieurs écrans plus tard, sélectionnez "Personnalisé : installer uniquement Windows (avancé)." Arrivé à lécran des partitions Appuyez simultanément sur les touches SHIFT + Haut +F10 Linvite de commandes de Windows apparaît alors comme par magie

Pour effacer l'espace disque non utilisé: CIPHER /w :e Pour désactiver Ctrl-Alt Suppr Cmd, netplwiz, Avancé, section secure logon, décocher la case Ctrl+Alt+Delete

Sauvegarde système Windows 8.1, 10

Créer un fichier Batch sur une autre partition ou sur un autre disque.

rem Procedure de PapyNet title Image Systeme color 60 @echo OFF @cls rem Gestion des générations rem del /Q /S C:\Users\moncompte\AppData\Local\Temp*.* If Exist G:\WindowsImageBackup.IS-2 RD /S /Q G:\WindowsImageBackup.IS-2 If Exist G:\WindowsImageBackup.IS-1 Ren G:\WindowsImageBackup.IS-1 WindowsImageBackup.IS-2 If Exist G:\WindowsImageBackup Ren G:\WindowsImageBackup WindowsImageBackup.IS-1 wbadmin Start Backup -backuptarget:G: -allCritical -quiet @echo TERMINE Pause

Clonage

Télécharger EaseUS Todo BackupFree version gratuite. Dans le menu sélectionner « cloner ». Pour la source, sélectionner les partitions système (1G) et windows, cocher la case Activer le disque. la partition système doit être activé. En cas d'erreur, il est possible d'activer et de désactiver les disques depuis l'invite de commande:

Activation dun disque: Dé-Activation dun disque:

Diskpart Diskpart

List Disk List Disk

select disk 0 select disk 0

List Partition List Partition

select Partition 1 select Partition 1

active Inactive

exit exit

Si après le clonage le disque refuse de demarrer cela peut être du à un problème de multiboot, dans ce cas procéder ainsi (exemple avec linux mint) :

Lancer le pc avec un disque windows pour acceder à la console puis faire :

bootrec.exe bootrec.exe /fixmbr bootrec.exe /fixboot bootrec.exe /scanos bootrec.exe /rebuildbcd

Même si bootrec ne détecte pas le système windows, le demarrage sera réparé. Ensuite pour réparer le multiboot, lancer le pc avec un cd linux live et depuis la console tapez:

sudo apt install boot-repair -y

puis lancer réparation de demarrage depuis le menu de linux mint, et cliquer sur réparation recommandé.

Activation de Windows 10

Si vous venez de mettre à jour votre ordinateur avec Windows 10 alors que la machine tournait auparavant sous Windows 7, 8 ou 8.1, vous êtes logiquement dans les clous. Normalement, le système d'exploitation possède une clé d'activation officielle. Bref, elle a ses papiers.

Panneau de configuration, Système et sécurité, Système Sur cette fenêtre, descendez en bas de la page. A la ligne Activation de Windows est indiqué "Windows est activé".

Officieusement, il est toujours possible de mettre à niveau Windows 7 vers Windows 10 gratuitement depuis votre PC en utilisant le Media Creation Tool de Microsoft. Votre machine sous Windows 7 sera alors automatiquement mise à jour

sous Windows 10. On ne sait pas vraiment sil sagit là dune volonté de la part de Microsoft, mais la manipulation est, au moment où nous écrivons ces lignes, toujours fonctionnelle.

Encore mieux, il est tout à fait possible de procéder à une installation propre de Windows 10 sur votre machine, et de saisir une clé de licence de Windows 7, Windows 8 ou Windows 8.1 pour valider linstallation. Au moment dactiver votre version de Windows 10, Microsoft transformera votre ancienne licence en une licence numérique, rattachée à votre ordinateur et utilisable indéfiniment.

Vous aviez une version pirate de Windows 7 ou Windows 8.1? Si Microsoft permet bien de télécharger Windows 10 et d'installer le nouveau système d'exploitation même sur une version pirate, on ne peut pas parler de "blanchiment" à proprement parler, contrairement à ce que la firme avait expliqué il y a quelques mois. Car Microsoft ne vous délivrera pas une clé d'activation. Le résultat, c'est une machine sans licence (ou clé d'activation). Dans l'immédiat, cela n'aura aucun impact mais il n'est pas dit que dans le futur (dans un an ?), Microsoft ne vous réclame pas une certaine somme afin de pouvoir continuer à faire les mises à jour sur l'ordinateur.

windows 10 sans licence

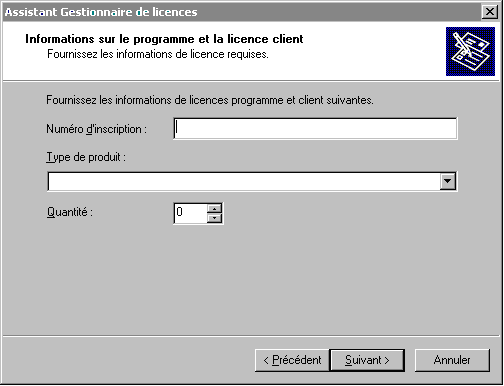

Microsoft permet à quiconque de télécharger Windows 10 gratuitement et de l'installer sans clé de produit. Il continuera à fonctionner dans un avenir prévisible, avec seulement quelques petites restrictions cosmétiques. Et vous pouvez même payer pour mettre à niveau vers une copie sous licence de Windows. Pour installer Windows 10 dans Boot Camp, le placer sur un ancien ordinateur qui n'est pas éligible pour une mise à our gratuite, ou créer une ou plusieurs machines virtuelles, il n'y a pas réellement besoin de payer un centime.